רקע

ככל הנראה, אין האקר מתחיל או ותיק שלא מכיר את אתר Shodan. מרבית מתקיפות הסייבר על ארגונים מתחילות בחיפוש אחר שירותים חשופים לאינטרנט (ports) שעלולים להוביל לחשיפת מידע או לחולשות משמעותיות בארגון ואפילו אצל אנשים פרטיים, ובאמצעות השימוש באתר Shodan – ניתן לראות מהם הפורטים החשופים לפי הזנה של כתובת IP.

בדרך כלל, הכלי השימושי ביותר לחשיפת השירותים הקיימים על כתובת IP זהו הכלי NMAP שכל תפקידו הוא לנסות לגשת לכל מספרי הפורטים על כתובת\כתובות ולהעיד האם השירות פתוח או לא על פי תשובת הכתובת הנסרקת (לכלי NMAP יש עוד מגוון יכולות סריקה מעניינות).

איך זה קורה בפועל?

לאחר שתוקף סרק את כתובת ה- IP וקיבל את תוצאות הסריקה, מתחיל תהליך התקיפה: מפה התוקף יתחיל לתכנן את שיטת הכניסה לארגון לפי השירותים החשופים שמצא.

לדוגמא – אם התוקף מצא שירות HTTP חשוף בפורט 80 – ככל הנראה הוא ינסה לתקוף בצורה אפליקטיבית את האתר. אם התוקף מצא שירות FTP (פרוטוקול העברת קבצים) חשוף, הוא ינסה למקד את התקפותיו על הפרוטוקול הנ"ל בטכניקות השונות.

כלי הסריקה הנפוץ ביותר לאיתור שירותים חשופים הוא NMAP. אבל, החסרון המשמעותי שלו הוא שהוא כלי "רועש": כיוון שמדובר באלפי הודעות הנשלחות בצורה אקטיבית כלפי התחנה הנסרקת בכדי לגלות מה פתוח ומה לא- הבקשות האלו יוצרות "רעש" ועלולות להעיר כלי הגנה שונים.

פה נכנס לתמונה אתר Shodan. אתר זה סורק בצורה מתקדמת את כלל הכתובות באינטרנט ושומר את כלל הנתונים אצלו: כך, נחסכה לתוקף הפעולה האקטיבית להריץ את הסריקה ולעורר את חשד הארגון, וכאשר יחפש בפורטל את כתובת היעד שאותו הוא מעוניין לתקוף – הוא יקבל את תוצאות הסריקה ואת השירותים הפתוחים מבלי לסרוק בצורה אקטיבית את הארגון ומבלי לחשוף את עצמו.

קצת על Shodan

פורטל התוצאות של Shodan מכיל סריקות מתקדמות, אשר מנסות להוציא מידע איכותי על כל שירות כמו לדוגמה שירות מצלמות: צילום מסך מפרוטוקול הRSTP שחשוף ללא סיסמה, או צילום מסך מניסיון התחברות ב RDP (התחברות מרוחקת למחשב) שמאפשרת לקבל מי המשתמש שהיה מחובר בעת הסריקה. במילים אחרות פורטל Shodan מחזיק מידע איכותי רב שמקל על כל תוקף ומאפשר לו למקד התקפות ולחסוך זמן.

בנוסף, פורטל SHODAN מאפשר לבצע חיפושים מדויקים על בסיס מספר רב של פרמטרים. לדוגמה: חיפוש לפי פרוטוקול, חיפוש לפי מדינה חיפוש לפי גרסאות ואפילו חיפוש לפי האם הצליח להוציא צילום מסך או לא.

למה זה כזה מסוכן ?

תחשבו שמחר בבוקר מתפרסמת חולשה במוצר מסוים, חולשה שמאפשרת השתלטות מלאה על רכיב רק באמצעות תקשורת בסיסית אליו (כמובן עם מניפולציה קלה). מה שהאקר טיפוסי יעשה, יחפש את רשימת כל הרכיבים הפגיעים לחולשה בעולם – מה שיניב תוצאות בSHODAN בין אחדות למיליונים – וירוץ בצורה אוטומטית לניצול אותה החולשה.

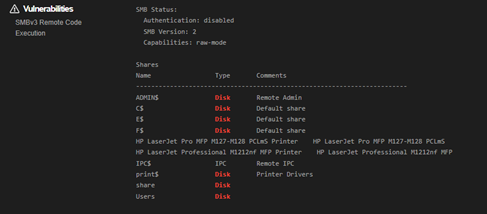

עוד דוגמא נהדרת היא תיקיות שיתוף: תחשבו מה קורה לארגון שבטעות חשף את שרת הקבצים שלו לאינטרנט (ולא חסרים כאלה). באמצעות חיפוש של פורט 445 Shodan יציג מיליוני תוצאות של שרתי קבצים חשופים לאינטרנט לחלוטין: אלו יכולים להיות שרתים של עסקים קטנים, ארגונים גדולים ואפילו אנשים פרטיים שרוצים ששרת הNAS שהתקינו בבית יהיה נגיש להם מהפלאפון מכל מקום בעולם.

צד תוקף Vs. צד מגן

אז מסיבות מובנות, הפורטל משמש לא מעט האקרים. אך מהצד השני, הוא יכול לשמש גם את הצד המגן: כל ארגון או אדם פרטי יכול להיכנס לאתר ולבדוק את עצמו ולוודא כי כתובות ה IP שלו לא חושפות שירותים שעלולים להיות נגישים לכולם.

השימוש בShodan

בכדי לחפש בShodan כל שצריך הוא להיכנס לאתר https://www.shodan.io/dashboard.

שורת החיפוש מאפשרת חיפושים מתקדמים, אבל נעסוק בפשוטים שבהם:

☜ חיפוש לפי כתובת IP: שמים בשורת הכתובת את ה IP בצורה ישירה X.X.X.X– אם תרצו למצוא את כתובת הIP העצמית, תוכלו להיכנס לאתר Noc.co.il ולדעת מה הכתובת ממנה מתבצעת הגלישה ברגעים אלה ממש.

☜ חיפוש לפי רשת (סאבנט) net:X.X.X.X/Y את הX מחליפים כתובת הרשת ואת הY מסכת הרשת.

☜ חיפוש לפי שירות(פורט) : port:21 כמובן שיכול להיות כל מספר פורט.

לדוגמא: לחפש את כל האתרים שיש לנו ברשת החיצונית – net:X.X.X.X port:80,443,8080(כמובן שיכולים להיות עוד פורטים שייצגו אתרים ברשת שלנו).

החיפוש הנ"ל נכון לארגונים שמחזיקים מספר שרתים שכולם נמצאים באותו סאבנט.

☜ חיפוש לפי שם ארגון: org:org-name ייתן את רוב הנכסים שזוהו תחת אותו ארגון חיפושים מתקדמים בSHODAN לרוב ידרשו מנוי לאתר. מידי פעם בBLACKFRIDAY קיים ואוצ'ר בסך 5$ שניתן להשתמש בו דוגמא לתיקיות שיתוף שנחשפו בחיפוש של IP ופורט 445:

שלב ההמלצות: מה עושים אם מצאתם תוצאות תחת הIP שלכם ?

ª לנתח מה סוג השירות שחשוף לאינטרנט.

ª האם אמור להיות חשוף לאינטרנט או לא?

ª אם אמור להיות חשוף, לוודא שאין פגיעויות שShodan זיהה.

ª אם לא אמור להיות חשוף לאינטרנט, לחסום את הגישה לשירות באמצעות הכלים שיש בידכם Firewall או הראוטר הביתי.

אם אתם לא יודעים כיצד לחסום שירות פתוח מומלץ להיעזר במומחה או בספק האינטרנט שלכם.